កាលពីថ្ងៃចន្ទ យើងបានជូនដំណឹងអ្នកអំពី ការ hack AirTag ដំបូងដែលត្រូវបានថែរក្សាដោយអ្នកជំនាញសន្តិសុខអាល្លឺម៉ង់។ ជាពិសេស គាត់អាចទម្លាយចូលទៅក្នុង microcontroller និងសរសេរជាន់លើកម្មវិធីបង្កប់ ដោយសារគាត់អាចកំណត់ URL តាមអំពើចិត្ត ដែលបន្ទាប់មកនឹងត្រូវបានបង្ហាញដល់អ្នកស្វែងរក នៅពេលដែលផលិតផលស្ថិតនៅក្នុងរបៀបបាត់បង់។ រឿងគួរឱ្យចាប់អារម្មណ៍មួយទៀតបានហោះពាសពេញអ៊ីនធឺណិតនៅថ្ងៃនេះ។ អ្នកជំនាញផ្នែកសន្តិសុខម្នាក់ទៀតគឺ Fabian Bräunlein បានបង្កើតវិធីមួយដើម្បីទាញយកបណ្តាញ Find ដើម្បីផ្ញើសារ។

វាអាចជា ចាប់អារម្មណ៍អ្នក។

តើអ្វីទៅជាបណ្តាញស្វែងរក

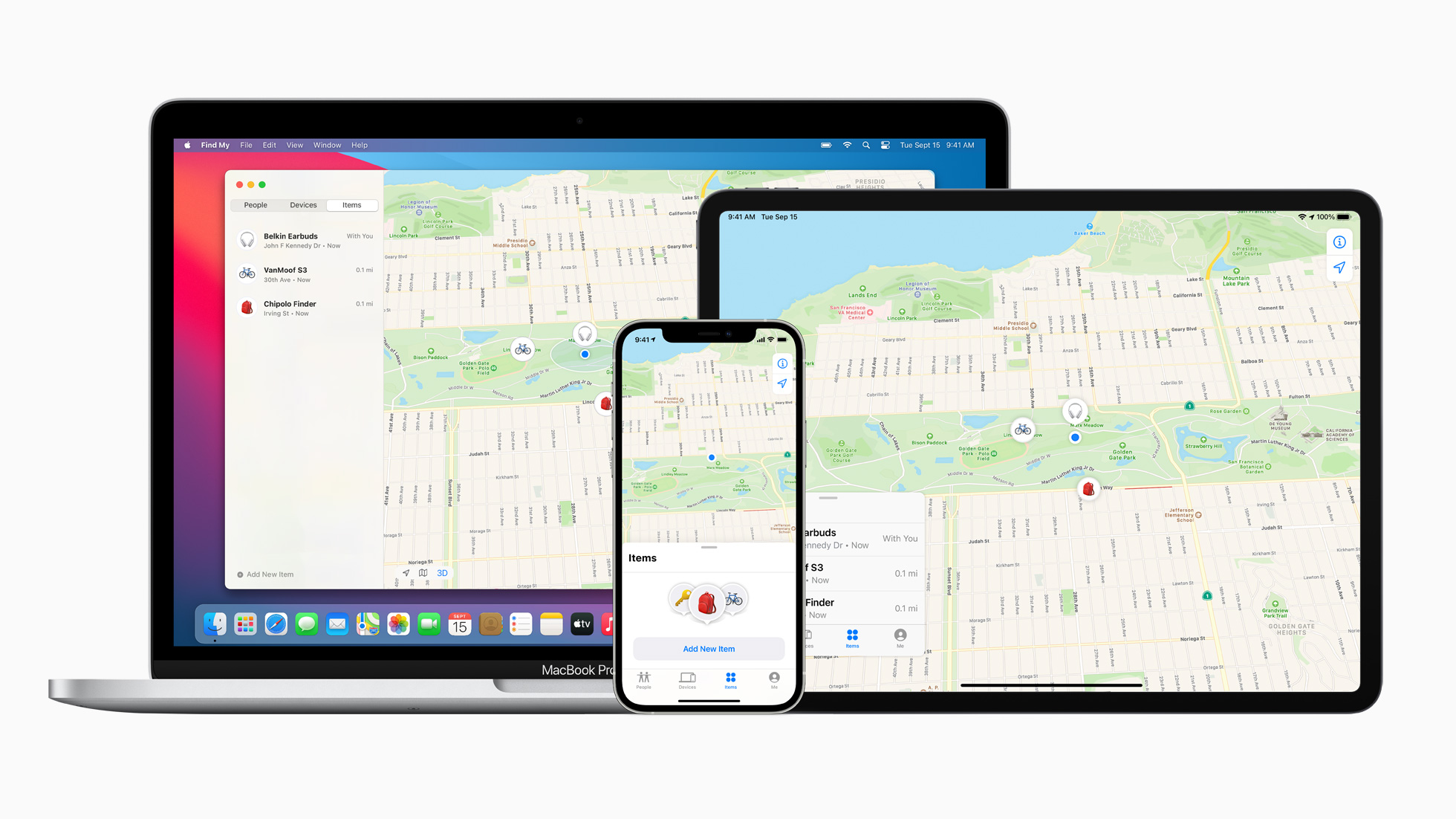

ដំបូងយើងសូមរំលឹកដោយសង្ខេបថាតើបណ្តាញNajítគឺជាអ្វី។ វាគឺជាក្រុមនៃផលិតផល Apple ទាំងអស់ដែលអាចទំនាក់ទំនងគ្នាទៅវិញទៅមកដោយសុវត្ថិភាព។ នេះគឺជាអ្វីដែល Apple ប្រើជាចម្បងសម្រាប់ទីតាំង AirTag របស់ខ្លួន។ វាចែករំលែកទីតាំងលម្អិតជាមួយម្ចាស់របស់វា ទោះបីជាពួកគេផ្លាស់ទីឆ្ងាយពីគ្នាជាច្រើនគីឡូម៉ែត្រក៏ដោយ។ វាគ្រប់គ្រាន់សម្រាប់អ្នកដែលមាន iPhone ឆ្លងកាត់ ឧទាហរណ៍ បាត់ AirTag ។ ឧបករណ៍ទាំងពីរត្រូវបានភ្ជាប់ភ្លាមៗ ទូរស័ព្ទ iPhone បន្ទាប់មកផ្ញើព័ត៌មានអំពីទីតាំងរបស់ឧបករណ៍កំណត់ទីតាំងក្នុងទម្រង់សុវត្ថិភាព ហើយម្ចាស់អាចមើលបានប្រហែលកន្លែងដែលគាត់អាចនៅ។

ស្វែងរកការរំលោភបំពានបណ្តាញ

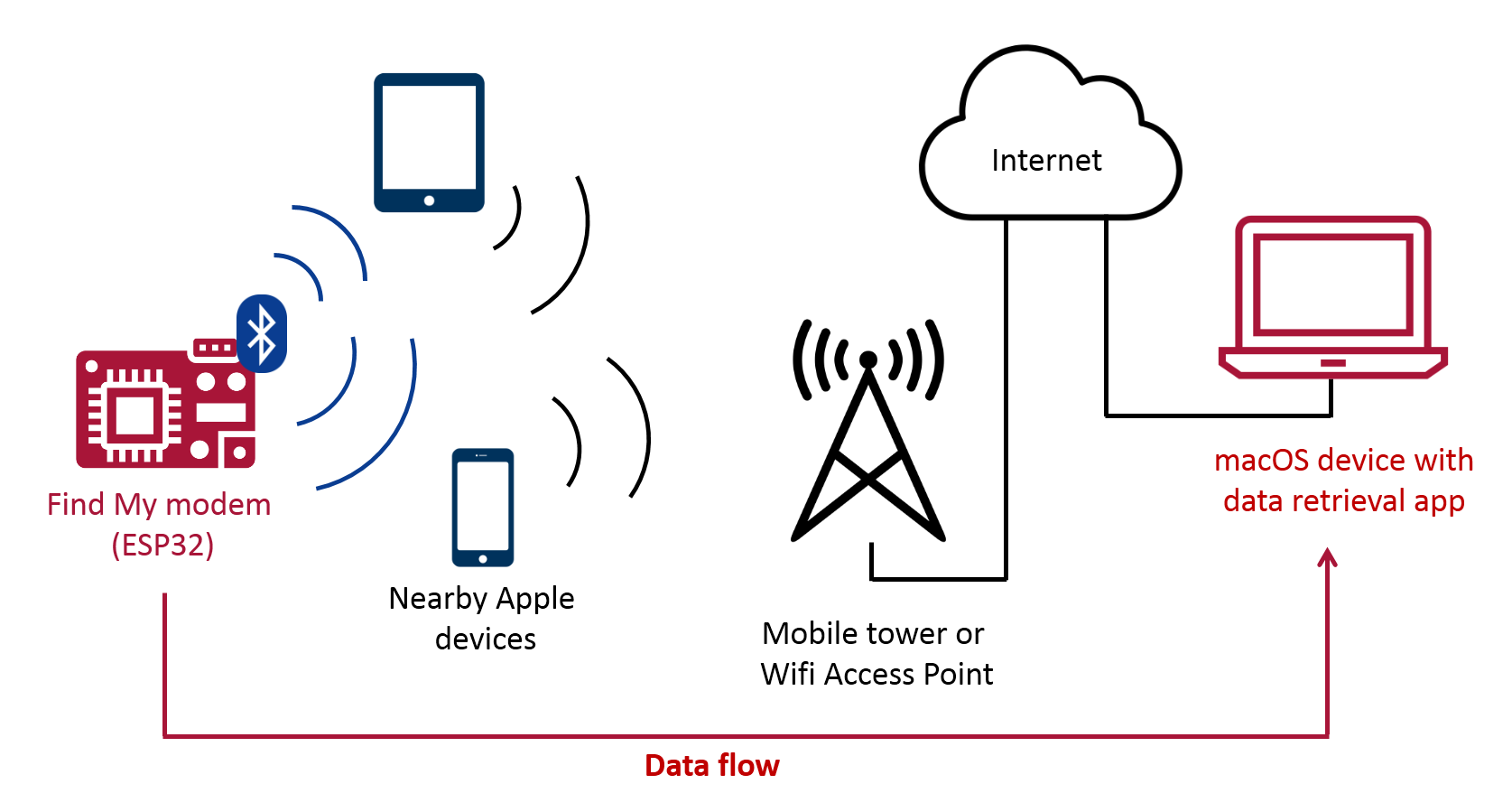

អ្នកជំនាញសន្តិសុខខាងលើ មានរឿងមួយក្នុងចិត្ត។ ប្រសិនបើអាចផ្ញើព័ត៌មានទីតាំងឆ្លងកាត់បណ្តាញតាមវិធីនេះ ទោះបីជាមិនមានការភ្ជាប់អ៊ីនធឺណិតក៏ដោយ (AirTag មិនអាចភ្ជាប់អ៊ីនធឺណិតបានទេ - កំណត់ចំណាំរបស់កម្មវិធីនិពន្ធ) ប្រហែលជាវាក៏អាចប្រើសម្រាប់ការផ្ញើសារខ្លីជាងនេះដែរ។ Bräunlein អាចកេងប្រវ័ញ្ចយ៉ាងពិតប្រាកដ។ នៅក្នុងការបង្ហាញរបស់គាត់ គាត់ក៏បានបង្ហាញពីទំហំធំដែលអត្ថបទអាចត្រូវបានផ្ញើពី microcontroller ខ្លួនវាផ្ទាល់ ដែលដំណើរការកម្មវិធីបង្កប់របស់វាផ្ទាល់។ អត្ថបទនេះត្រូវបានទទួលជាបន្តបន្ទាប់នៅលើ Mac ដែលបានរៀបចំជាមុន ដែលត្រូវបានបំពាក់ជាមួយកម្មវិធីផ្ទាល់ខ្លួនរបស់វាសម្រាប់ការឌិកូដ និងបង្ហាញទិន្នន័យដែលទទួលបាន។

សម្រាប់ពេលនេះ វាមិនច្បាស់ទាំងស្រុងថាតើនីតិវិធីនេះអាចក្លាយជាគ្រោះថ្នាក់នៅក្នុងដៃខុស ឬរបៀបដែលវាអាចប្រើខុស។ ក្នុងករណីណាក៏ដោយ មានមតិនៅលើអ៊ីនធឺណែតដែលថា Apple នឹងមិនអាចទប់ស្កាត់អ្វីមួយដូចនេះបានដោយងាយនោះទេ ខុសពីធម្មតាដោយសារតែការសង្កត់ធ្ងន់យ៉ាងខ្លាំងទៅលើភាពឯកជន និងវត្តមាននៃការអ៊ិនគ្រីបពីចុងដល់ចុង។ អ្នកជំនាញបានពិពណ៌នាអំពីដំណើរការទាំងមូលយ៉ាងលំអិតតាមវិធីផ្ទាល់ខ្លួនរបស់គាត់។ ប្លក់.

វាអាចជា ចាប់អារម្មណ៍អ្នក។

អាដាម កុស

អាដាម កុស